NIS-2: Das deutsche Gesetz ist da!

So gehen Sie die Anforderungen strukturiert und wirksam an

Am Ende ging es doch schneller, als von vielen angenommen. Hatten einige Fachjournalisten noch darüber berichtet, dass das Inkrafttreten der NIS-2 bis ins Jahr 2026 dauern wird, kam am 13. November 2025 die überraschende Meldung: Die aktuelle Bundesregierung hat das deutsche NIS-2 Gesetz abgesegnet. Seit dem 6. Dezember 2025 ist die NIS-2 nun auch für in Deutschland ansässige Unternehmen verpflichtend anzuwenden – solange sie die Sektoren und Größenkriterien erfüllen. Nachdem für die allermeisten Unternehmen die Betroffenheit mittlerweile geklärt und die Registrierung abgeschlossen ist oder zumindest auf dem besten Weg dahin sein sollte, stellt sich die Frage: Wie geht es nun weiter?

Wenn wir davon sprechen, dass die nächsten Schritte unternehmensindividuell zu gehen sind, dann steckt im Kern folgende Aussage dahinter:

Um Ihnen sagen zu können, was Sie als Nächstes tun sollen, müssen Sie wissen, wo Ihre Informationssicherheit in Bezug auf die NIS-2 steht und was Ihr Informationssicherheitsziel ist.

Wollen Sie reine Gesetzeskonformität herstellen oder die Gunst der Stunde nutzen, Ihre eigene Resilienz zu erhöhen? Auch wenn viele Unternehmen zunächst nur die reine “Konformität” im Blick haben, sollte man sich die Frage stellen, welches Ziel das Gesetz hat. Es möchte Unternehmen, die in Deutschland und der EU tätig sind, dazu bringen, ihre unternehmerischen Abwehrkräfte gegen Cyber-Bedrohungen von innen und außen zu stärken. Was in der Regel schon im Eigeninteresse von jedem Unternehmen liegt, wird durch das Gesetz noch einmal verstärkt, indem es regulatorische Pflichten dazu aufstellt. Die NIS-2 kann daher viel mehr als Hilfsmittel und Orientierung genommen werden, diese Cyber-Resilienz aufzubauen bzw. zu erhöhen. Entsprechend sollte das zu erreichende Ziel niemals nur die reine Gesetzeskonformität, sondern immer auch eine tatsächliche Erhöhung der eigenen Schutzmaßnahmen sein.

Was sind die nächsten Schritte?

Bevor mit der Umsetzung einzelner Maßnahmen begonnen wird, sollten Unternehmen wissen, wo sie selbst, bezogen auf die NIS-2 Risikomanagementmaßnahmen, stehen und welche Lücken sie haben. Hierzu bietet sich die NIS-2 Gap-Analyse an. Darin werden die Lücken aufgedeckt, die zwischen den NIS-2 Anforderungen und der unternehmenseigenen Informationssicherheit bestehen. Bei SHD erhalten Sie als Unternehmen einen Maßnahmenplan und somit eine erste Handlungsempfehlung an die Hand, wie Sie diese Lücken schließen können. Den Maßnahmenplan priorisieren wir gemeinsam mit Ihnen und verwandeln ihn in einen Meilensteinplan zur Umsetzung der NIS-2.

Wir empfehlen bei der Umsetzung dieser Maßnahmen, stets den gesamtheitlichen Blick auf die NIS-2 zu haben. So gut wie keine der Maßnahmen steht isoliert da – egal ob auf die abstrakten 10 Risikomanagementmaßnahmen im Gesetzestext bezogen oder auf konkrete Einzelmaßnahmen, die im Rahmen einer Gap-Analyse abgeleitet werden. Einige Maßnahmen bauen aufeinander auf, andere Maßnahmen ergänzen sich, sodass sich immer Abhängigkeiten und Zusammenhänge ergeben. Insbesondere die technischen Maßnahmen bauen auf den organisatorischen Maßnahmen auf. Das heißt, vor der Umsetzung technischer Maßnahmen steht eine Konzeptionsphase, die auf die Erfüllung organisatorischer Anforderungen abzielt. Deshalb sollte die Umsetzung der NIS-2 stets als Gesamtprojekt oder Programm mit mehreren Einzelprojekten betrachtet werden. Wir helfen dabei – nicht nur bei der Umsetzung der Maßnahmen, sondern auch beim Wahren des Überblicks über die gesamte NIS-2 bzw. beim Überwachen des Gesamtprojektfortschritts.

Das Ziel, die eigene Cyber-Security zu erhöhen und damit auch den Anforderungen der NIS-2 gerecht zu werden, erfolgt in unterschiedlichen Reifegraden. Zunächst geht es darum, eine Basis-Absicherung zu erreichen, ähnlich wie es das BSI mit dem IT-Grundschutz Standard 200-2 vorsieht. Anschließend wird dieser Reifegrad durch geeignete Maßnahmen und Projekte nach und nach erhöht, um mit der aktuellen Bedrohungslage Schritt zuhalten.

Macht das Gesetz Vorgaben, welche Maßnahmen ich zuerst umsetzen muss?

Aus den § 30 NIS-2 Risikomanagementmaßnahmen lassen sich nur wenige Rückschlüsse auf eine Reihenfolge ableiten. Mit der Anforderung “Konzepte in Bezug auf die Risikoanalyse und auf die Sicherheit in der Informationstechnik” steht zwar ein Punkt an erster Stelle, den wir ebenfalls an den Beginn eines solchen Großprojektes setzen würden, allerdings ist diese Maßnahme für viele Unternehmen immer noch zu unkonkret. Es geht nicht klar daraus hervor, was zu tun ist. Im Kern steckt hinter dieser Maßnahme die Forderung, ein Informationssicherheitsmanagementsystem (ISMS) einzuführen und eine Risikoanalyse für die Informationssicherheit durchzuführen. Die Einführung eines solchen ISMS sollte stets von Experten oder Fachberatern begleitet werden – wir können Sie bei der Umsetzung gern unterstützen und Sie durch ein ISMS-Einführungsprojekt nach NIS-2 leiten.

Aus der ISMS-Risikoanalyse ergeben sich dann wiederum geeignete technische und organisatorische Maßnahmen, die sich in die darauffolgenden NIS-2 Risikomanagementmaßnahmen laut Gesetz einordnen, beispielsweise Konzepte und Prozesse für den Einsatz von kryptographischen Verfahren. Das ISMS stellt damit den Ausgangspunkt für die NIS-2 Umsetzung dar.

Etablierung eines Meldeprozesses von Vorfällen

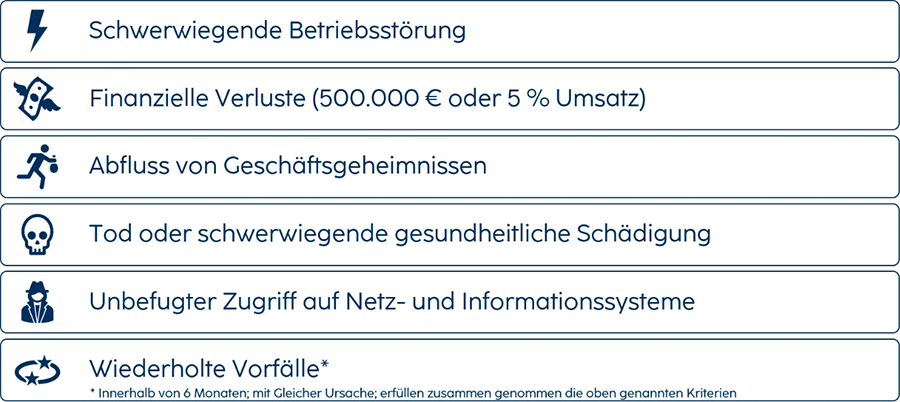

Aus den anderen NIS-2 Pflichten lassen sich zwei Maßnahmen ableiten, die frühzeitig umgesetzt werden sollten. Zum einen gibt es mit dem § 32 BSIG die Meldepflicht für erhebliche Sicherheitsvorfälle. Ab dem Zeitpunkt der Registrierung beim BSI als betroffene Einrichtung müssen Unternehmen erhebliche Sicherheitsvorfälle über das Meldeportal vom BSI melden. Hierzu bedarf es unternehmensintern eines Meldeverfahrens mit klaren Regeln und Verantwortlichkeiten. Entsprechend hat die Etablierung eines solchen Meldeprozesses Priorität.

Viele Überlegungen können aus dem Datenschutz übernommen werden, da es mit der DSGVO bereits vergleichbare Verpflichtungen für Datenschutzvorfälle gibt. Wichtig sind beim Meldeprozess folgende Punkte:

- Etablierung eines schnellen und möglichst unkomplizierten Verfahrens, wie Mitarbeitende Vorfälle melden können

- Sicherstellung, dass dieses Verfahren den Mitarbeitenden bekannt ist

- Sicherstellung, dass eingegangene Meldungen unverzüglich überprüft und bewertet werden – am einfachsten über einen Bewertungskatalog

- Sicherstellung einer schnellen Reaktion, um einerseits die (potenzielle) Schadensquelle schnellstmöglich isolieren zu können und um andererseits Beweise für spätere forensische Analysen zu sichern

- Definition, welche Vorfälle meldepflichtig gegenüber dem BSI sind und wer meldet

Die Etablierung eines geeigneten Meldeverfahren von Sicherheitsvorfällen in Unternehmen ist Bestandteil jeder ISMS-Einführung. Im Rahmen der NIS-2 priorisieren wir diesen Baustein und werden ihn als eine der ersten Maßnahmen bei unseren Kunden etablieren.

Geschäftsführungspflicht

Die zweite Maßnahme ergibt sich aus dem § 38 BSIG, konkreter aus der Schulungspflicht für Geschäftsführungen. Demnach müssen Geschäftsführungen “regelmäßig an Schulungen teilnehmen, um ausreichende Kenntnisse und Fähigkeiten zur Erkennung und Bewertung von Risiken und von Risikomanagementpraktiken im Bereich der Sicherheit der Informationstechnik zu erlangen” (§ 38 (3) BSIG).

Hierzu gibt es vom BSI eine Konkretisierung in Form einer Handreichung, die Anforderungen an die NIS-2 Geschäftsführungsschulung stellt: Eine Schulung muss mindestens aller drei Jahre stattfinden und soll mindestens 4 Stunden dauern. Die Schulung besteht aus allgemeinen Informationen zur NIS-2, zum Risikomanagement in der Informationssicherheit und aus einem speziell auf das Unternehmen zugeschnittenen Teil, in dem auf die individuelle Risikoexposition und individuelle Maßnahmen eingegangen werden soll. Es wird explizit erwähnt, dass es keine spezielle Zertifizierung von Schulungsanbietern braucht – die Schulung kann sowohl intern durch eigenes Personal als auch extern durch Schulungsanbieter erfolgen und muss auch nicht durch eine Prüfung belegt werden.

Nur Unternehmen, die sich ihres eigenen Informationssicherheitsrisikos bewusst sind, sollten bereits jetzt mit der Schulung beginnen. Für alle anderen Unternehmen empfehlen wir, zunächst mit der ISMS-Einführung bzw. dem Informationssicherheitsrisikomanagement zu beginnen, damit die eigene Risikoexposition bewusst wird und die Inhalte aus dem Risikomanagement in die Geschäftsführungsschulung einfließen können. Als Zeitraum für die erste Schulung empfiehlt sich daher frühestens die zweite Jahreshälfte 2026 oder die erste Jahreshälfte 2027. Wichtig ist, dass die Schulung durch ein geeignetes Teilnahmezertifikat mit Informationen zu Inhalt und Datum der Schulung sowie zu den Teilnehmenden nachgewiesen wird. Es ist davon auszugehen, dass im Rahmen der NIS-2 Überprüfungen das Teilnahmezertifikat sowie das Verständnis der Geschäftsleitung zum Risikomanagement in der Informationssicherheit abgefragt werden. Gern können wir Ihnen ein Angebot für die NIS-2 Geschäftsführungsschulung unterbreiten.

Abschließende Worte und Ausblick

Alle weiteren Schritte und Maßnahmen ergeben sich im Rahmen der NIS-2 Umsetzung. Diese sind individuell zu planen, von Unternehmen zu Unternehmen unterschiedlich und hängen stets von der eignen Risikoexposition und Unternehmensgröße ab. Daher muss bei der Umsetzung der Maßnahmen stets die Verhältnismäßigkeit bewahrt werden.

Wünschen Sie sich eine gesamtheitliche Begleitung durch die NIS-2, mit einem zentralen Ansprechpartner für alle Maßnahmen und einem abgestimmten, auf Ihre Bedürfnisse angepassten Projektplan, dann sprechen Sie uns gern an und wir planen mit Ihnen gemeinsam die Umsetzung der gesetzlichen NIS-2 Risikomanagementmaßnahmen, um Ihre Cyber-Awareness zu erhöhen.

Autor: Tom Bormann

Bildquellen: SHD, Shutterstock