Gestaltung des (sicheren) digitalen Arbeitsplatzes für heute und morgen

Immer mehr Unternehmen haben Nachwuchsprobleme und ein moderner Arbeitsplatz kann das „Zünglein an der Waage“ bei der Entscheidung für oder gegen den neuen Arbeitgeber sein. Willkommen beim War for talents! Problematisch dabei ist, dass die Sichtweisen von IT und Benutzer erheblich auseinander gehen. Gerade Young Professionals sind Apps und Services gewohnt, die sie einfach nutzen können – unabhängig vom Endgerät. Viele Dienste im privaten Bereich laufen bereits in der Cloud. Das Verständnis, wieso dies im Unternehmensumfeld nicht genauso geht, ist meist nicht vorhanden. Die IT wiederum versucht, die Daten und Systeme unter ihrer Kontrolle zu behalten – was bei exponierten Systemen außerhalb des Unternehmens schwierig umzusetzen ist. Gerade Cloud Systeme stellen hier eine Herausforderung dar, da der Datenverkehr aus dem Home-Office zum Dienst komplett an der Unternehmensfirewall vorbei geleitet wird.

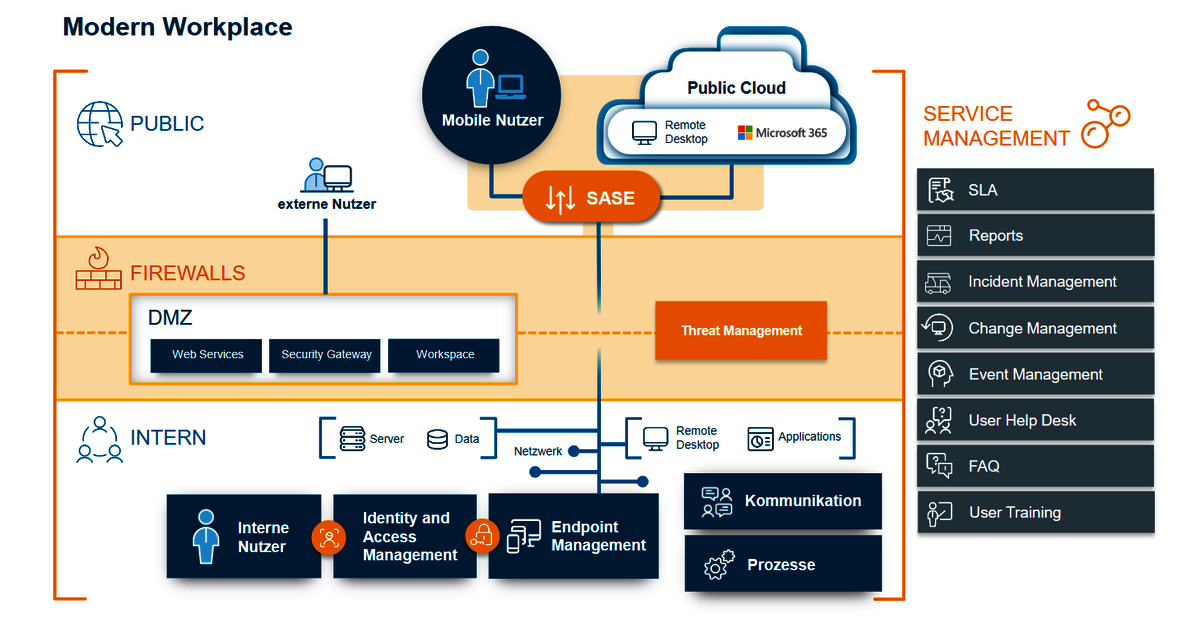

Um einen Überblick über die Anforderungen an einen Modern Workplace zusammenzufassen, haben wir ein „Big Picture“ gestaltet. Für alle wesentlichen und kritischen Bereiche zeigen wir Lösungen und erklären im direkten Gespräch en detail welche Schutzmöglichkeiten „state of art“ sind und wie diese sicher angebunden werden können.

Im Public-Bereich befinden sich die mobilen (unternehmensinternen) Nutzer:innen, welche auf Unternehmens- und Cloud-Services zugreifen wollen. Hierfür kann eine Secure Access Service Edge (kurz SASE) Architektur eine strukturierte Anbindung und Absicherung der IT Services ermöglichen. Das Architekturmodell befasst sich mit folgenden Themenbereichen:

- Einwahl ins Unternehmen mittels VPN

- Validierung von Nutzern und Geräten mittels Zero Trust Network Access

- Optimierung der Datenleitungen zwischen Standorten durch SD-WAN

- Absicherung von Cloud Services über Cloud Access Security Broker

- sicherer Internetzugriff durch Nutzung eines Secure Web Gateway

- Überwachung der Compliance

- Verwaltung von Personen und Berechtigungen mittels Identity and Access Management

Hinzu kommen externe User, die auf IT Services des Unternehmens zugreifen wollen. Zum Beispiel für den Datenaustausch über eine unternehmenseigene Plattform. Die Veröffentlichung erfolgt dann in der DMZ. Um eine entsprechende Absicherung zu gewährleisten, werden Next Generation Firewalls benötigt, die Datenpakete auf Protokollebene analysieren können und den ein- und ausgehenden Datenverkehr auf Schadsoftware und Angriffsmuster überprüfen.

Diese Mechanismen dienen auch dem Schutz der internen Zone. Zugriffe sollten hier nur für Unternehmensgeräte oder über Terminal Services erfolgen, welche als Jumphost fungieren. Damit sind die Zugriffe zentral steuerbar. Die Identifizierung der Benutzenden sollte auch hier mittels Identity und Access Management abgesichert werden und den genutzten Endgeräten, nicht per se, ohne Validierung vertraut werden. Um die Endgeräte intern und extern auf einen gepatchten Stand zu halten empfiehlt sich der Einsatz einer oder mehrerer Endpoint Management Lösung. Diese vereint:

- die Verwaltung der Anlagegüter innerhalb eines Asset Management

- die Steuerung des Austauschs mittels Lifecycle Management

- OS und Software Rollout auf die Endgeräte

- das Patchmanagement inkl. automatisierten Aufbringen von Patches

- Remote Support für den Endbenutzenden

- Verwaltung von Smartphones und Tabletts

- Remote Service durch den Helpdesk für den Endnutzenden

- Verwaltung der Sicherheitssoftware wie Anti-Virus, Verhaltensanalyse von Dateien (Sandboxing), Schnittstellenkontrolle und Full Disk Encryption

Besonders hilfreich ist dies zur Bereitstellung moderner Kommunikationsprogramme wie Microsoft Teams oder Cisco Webex. Denn diese Programme sind auf Terminalservern nur limitiert einsetzbar, vor allem wenn ältere Thin Clients verwendet werden. Hier ist aktuell ein Wechsel der Clientstrategie von Fat Client „oder“ Terminal Services zu einem „und“ erkennbar. Innerhalb der Applikationsbereitstellung sollte aber auch die Abbildung von Geschäftsprozessen innerhalb der Softwarelösung betrachtet werden, um mehr Flexibilität bei der Wahl des Arbeitsortes zu ermöglichen.

Hinzu kommt der Bereich Service Management. Werden neue IT Dienste eingeführt, sollten Benutzer:innen bei größeren Umstellungen immer auf neue Systeme geschult werden. Gleiches gilt für die Sensibilisierung der Mitarbeitenden für IT Security Themen. Dazu kommt die Betreuung der Belegschaft mit einem Helpdesk, das Koordinieren von Änderungen an Systemen und das strukturierte Behandeln von Problemen. Für all das müssen initial Service Level Agreements definiert werden, an welchen sich die Verfügbarkeit der Umgebung orientiert und mittels Reporting gemessen werden können. Auftretende Sicherheitsevents sollten zeitnah bewertet und bearbeitet werden, um eine Kompromittierung oder Störung des IT Betriebes zu minimieren.

Sie haben Fragen zu einzelnen Teilbereichen eines modernen Arbeitsplatzes? Gern stellen wir Ihnen in einem persönlichen Gespräch unsere Lösung für eine sichere und performante, zukunftsfähige Arbeitsumgebung vor.